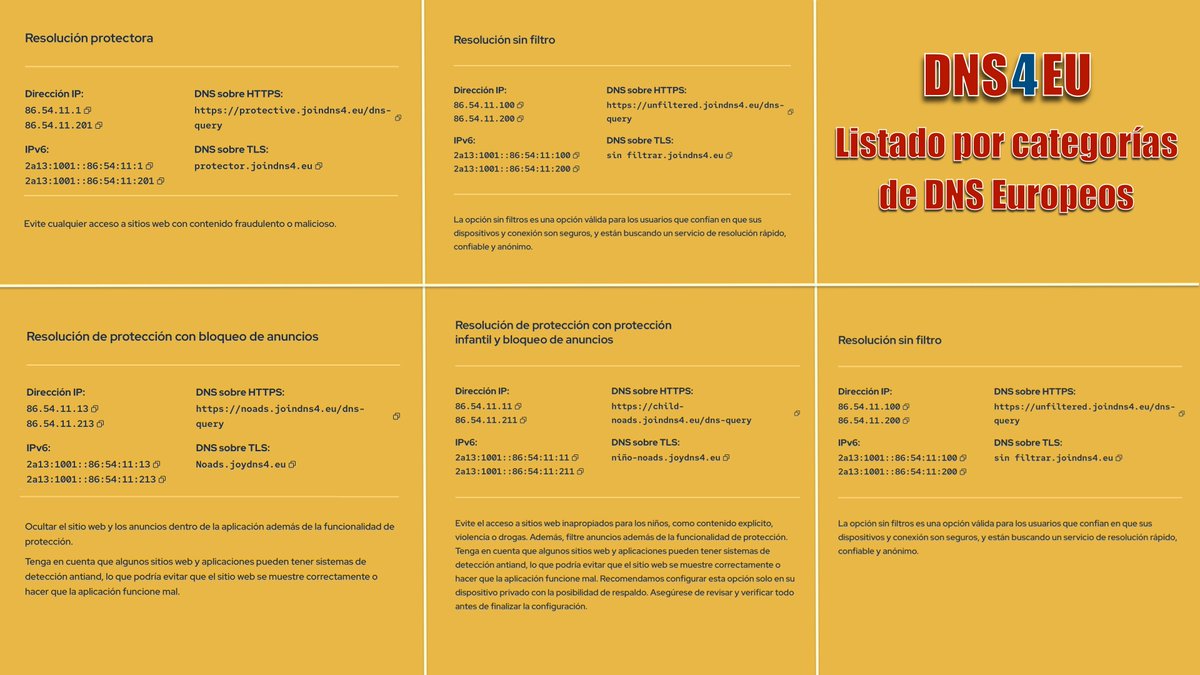

Descubre la iniciativa DNS4EU, los servidores DNS europeos que te ofrecen privacidad, velocidad y seguridad avanzada. Configura la opción que mejor se adapte a tus necesidades de bloqueo de publicidad, control parental y protección contra malware.

1. Resolución Protectora (Seguridad Básica)

Esta opción está diseñada para la seguridad básica, evitando el acceso a sitios web con contenido fraudulento o malicioso (phishing y malware).

- IPv4 Principal:

86.54.11.1 - IPv4 Alternativo:

86.54.11.201 - IPv6 Principal:

2a13:1001::86:54:11:1 - IPv6 Alternativo:

2a13:1001::86:54:11:201

2. Resolución Protectora con Protección Infantil

Incluye la protección básica y añade Control Parental para evitar el acceso a sitios web inapropiados para niños (contenido explícito, violencia o drogas).

- IPv4 Principal:

86.54.11.12 - IPv4 Alternativo:

86.54.11.212 - IPv6 Principal:

2a13:1001::86:54:11:12 - IPv6 Alternativo:

2a13:1001::86:54:11:212

3. Resolución Protectora con Bloqueo de Publicidad

Incluye la protección básica y la funcionalidad de Anti-Publicidad, ocultando anuncios en sitios web y aplicaciones para una navegación más limpia.

- IPv4 Principal:

86.54.11.13 - IPv4 Alternativo:

86.54.11.213 - IPv6 Principal:

2a13:1001::86:54:11:13 - IPv6 Alternativo:

2a13:1001::86:54:11:213

4. Resolución Protectora con Infantil y Bloqueo de Publicidad

La opción de Máxima Protección y Confort que combina la seguridad contra malware, el filtro infantil y el bloqueo de anuncios.

- IPv4 Principal:

86.54.11.11 - IPv4 Alternativo:

86.54.11.211 - IPv6 Principal:

2a13:1001::86:54:11:11 - IPv6 Alternativo:

2a13:1001::86:54:11:211

5. Resolución Sin Filtros (Rápida y Anónima)

Para usuarios que buscan un servicio de resolución rápido, confiable y anónimo sin aplicar filtros de seguridad o contenido.

- IPv4 Principal:

86.54.11.100 - IPv4 Alternativo:

86.54.11.200 - IPv6 Principal:

2a13:1001::86:54:11:100 - IPv6 Alternativo:

2a13:1001::86:54:11:200